Форум Федосеева

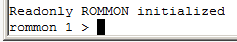

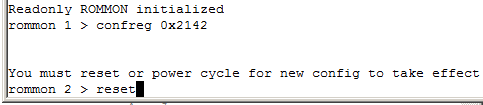

1.Перезагрузите маршрутизатор и нажмите комбинацию клавиш прерывания загрузки (шпаргалку см. тут: http://fedoseyev.ru/2011/03/standard-break-key-sequence-combinations-during-password-recovery/. Я использую эмулятор терминала Tera Term Pro Web, из таблицы по ссылке следует, что комбинация клавиш прерывания загрузки для моего Tera Term — Alt+B). Появится строка приглашения ROMMON:

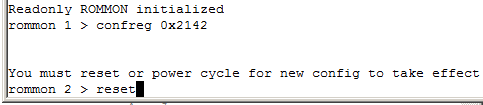

2.Выполните смену конфигурационного регистра с помощью команды confreg 0×2142, после чего сбросьте устройство командой reset

Перезапуск маршрутизатора с конфигурационным регистром 0х2142 приведет к тому, что он загрузится в конфигурации по умолчанию, т.е. с заводскими настройками. Строка приглашения CLI будет выглядеть так:

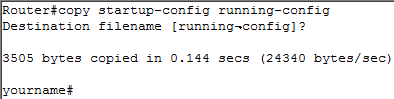

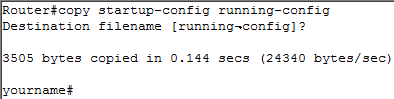

3.Перейдите в привилегированный режим командой enable и скопируйте загрузочный конфигурационный файл в файл текущей конфигурации командой copy startup-config running-config

Сразу по завершении операции копирования, устройство установит в качестве действующей загрузочную конфигурацию. Для наглядности перед сбросом пароля я задал своему маршрутизатору имя yourname, которое сразу после копирования файла конфигурации появилось в CLI.

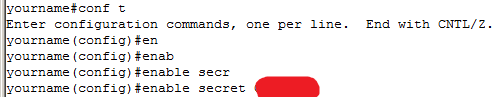

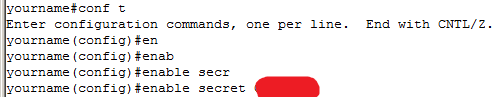

4.Теперь поменяйте пароль. Для этого войдите в режим конфигурирования терминала командой conf t и установите новый пароль командой enable secret НОВЫЙ-ПАРОЛЬ

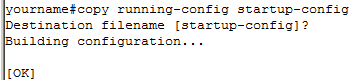

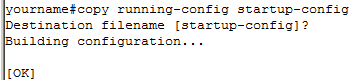

5.Скопируйте новую конфигурацию (отличающуюся от старой только паролем) в startup-config с помощью команды copy running-config startup-config

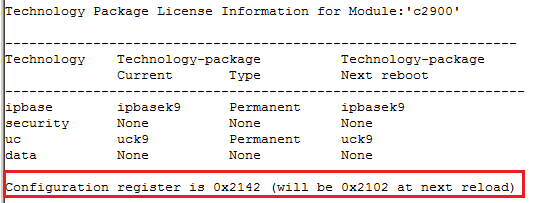

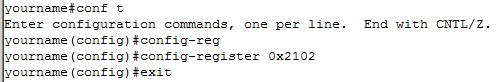

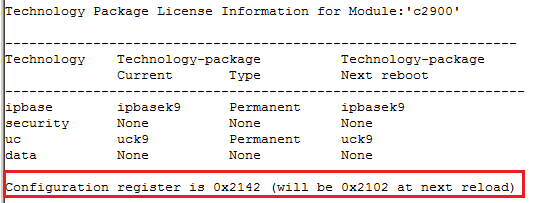

6.Поменяйте конфигурационный регистр на вариант по умолчанию, чтобы роутер загружался с конфигурацией startup-config. Для этого войдите в режим конфигурирования терминала командой conf t и и выполните команду config-register 0×2102

Для проверки выполните команду sh ver

В конце возвращенного CLI сообщения должна быть надпись, что при перезагрузке будет использован конфигурационный регистр 0×2102.

7.Теперь выполняйте reload и наслаждайтесь возвращенным доступом к маршрутизатору.